As principais ameaças de segurança da sua empresa podem ser gerenciadas através de uma única ferramenta. Descubra por que você deve escolher a Acronis como novo seu novo aliado de cybersecurity.

Quem é a Acronis?

A Acronis não é só backup. Ela começou como uma plataforma flexível e eficiente de backup e se transformou em uma solução completa de Segurança Cibernética.

Ela já foi testada pela AV Test, Virus Total, Virus Bulletin, ICSA labs, NioGuard Security Lab e MRG ffitas. Mas porque de tudo isso?

Porque a Acronis integrou em seus produtos módulos onde é possível ter a gestão avançada de segurança com proteção de EDR contra Ransomware, Gerenciamento de Vulnerabilidades e Patches, Proteção contra Vazamento de Dados, Solução completa de Disaster Recovery e muito mais.

Gestão de Vulnerabilidades e Patches

Todos os hosts da sua rede, servidores e endpoints, precisam ter mapeadas quais vulnerabilidades existem e quais os patches precisam ser instalados.

Vale lembrar que, nem toda vulnerabilidade se corrige com patch.

Lidar com relatórios intermináveis de vulnerabilidades quase sempre é improdutivo.

A gestão de vulnerabilidades deve dar para os responsáveis pela segurança, pelo menos 3 artefatos:

- Informações executivas, que possam dar visibilidade para a gerência de que a equipe está vencendo a luta de correção de vulnerabilidades existentes vs a publicação de novas;

- Informações de como corrigir as fraquezas do ambiente, que podem ser corrigidas através de:

- Patches;

- Mudanças de configurações;

- Desinstalações de aplicações; ou

- Aplicação de controles compensatórios.

- Atendimento de requisitos legais, regulatórios e de auditoria e boas práticas, como LGPD/GDPR, Bacen, ISO27001, CIS, NIST, PCI-DSS etc.

Quanto aos patches, sabemos que não se trata apenas de uma questão de sair instalando tudo que existe pela frente:

- Os patches precisam ser testados em desenvolvimento primeiro.

- Alguns patches podem ser instalados automaticamente, outros não;

- A política de instalação de patches em ambiente de desktops e laptops difere da política de servidores;

- E, em servidores, a política de aplicação de patches em DMZ difere da política em servidores locais;

- Além disso, deve ser possível fazer o rollback da instalação em servidores, através de backups, por exemplo.

Equipe de TI e as ferramentas

Essas tarefas, quando executadas pela equipe de TI local, é complexa, devoradora de tempo e recursos e sujeita a falhas.

Ferramentas são fundamentais para deixar esses processos amadurecidos e controlados pelos gestores.

O Acronis possui recursos de gestão de vulnerabilidades e patches modernos, com dashboards intuitivos, informações sobre como corrigir a fraquezas, relatórios e grupos de proteção.

A equipe do Grupo Vega de SOC faz toda a monitoração, resposta e apoio da plataforma para seus clientes na interface de gerência da solução, interagindo com a equipe de TI do cliente para a solução das vulnerabilidades e aplicação dos patches.

EDR e Proteção contra Ransomware

Antes de falarmos dos recursos de antimalware e EDR, vamos falar sobre a proteção padrão do Acronis contra ransomware. Só ela já suplanta a de muitos concorrentes, pelos seus recursos avançados de backup.

O Acronis é capaz de detectar alteração nos arquivos originais, para saber se eles foram criptografados e evitar a sobreposição de arquivos históricos.

Ele também faz o restore de arquivos, removendo cópias criptografadas e arquivos de vírus. Isso evita uma reinfecção do ambiente, graças ao recurso de antimalware e análise forense em arquivos de backup, antes do restore.

Se não bastasse, o backup do Acronis fica salvo na nuvem (ou em nossa Vega Cloud privada). Portanto, totalmente protegido contra criptografia por parte de um atacante persistente avançado (APT).

O Acronis tem também todos os recursos de um antivírus/antimalware moderno. Com a tradicional assinatura heurística, e também com análise de comportamento e Machine Learning na detecção de malware e ransomware.

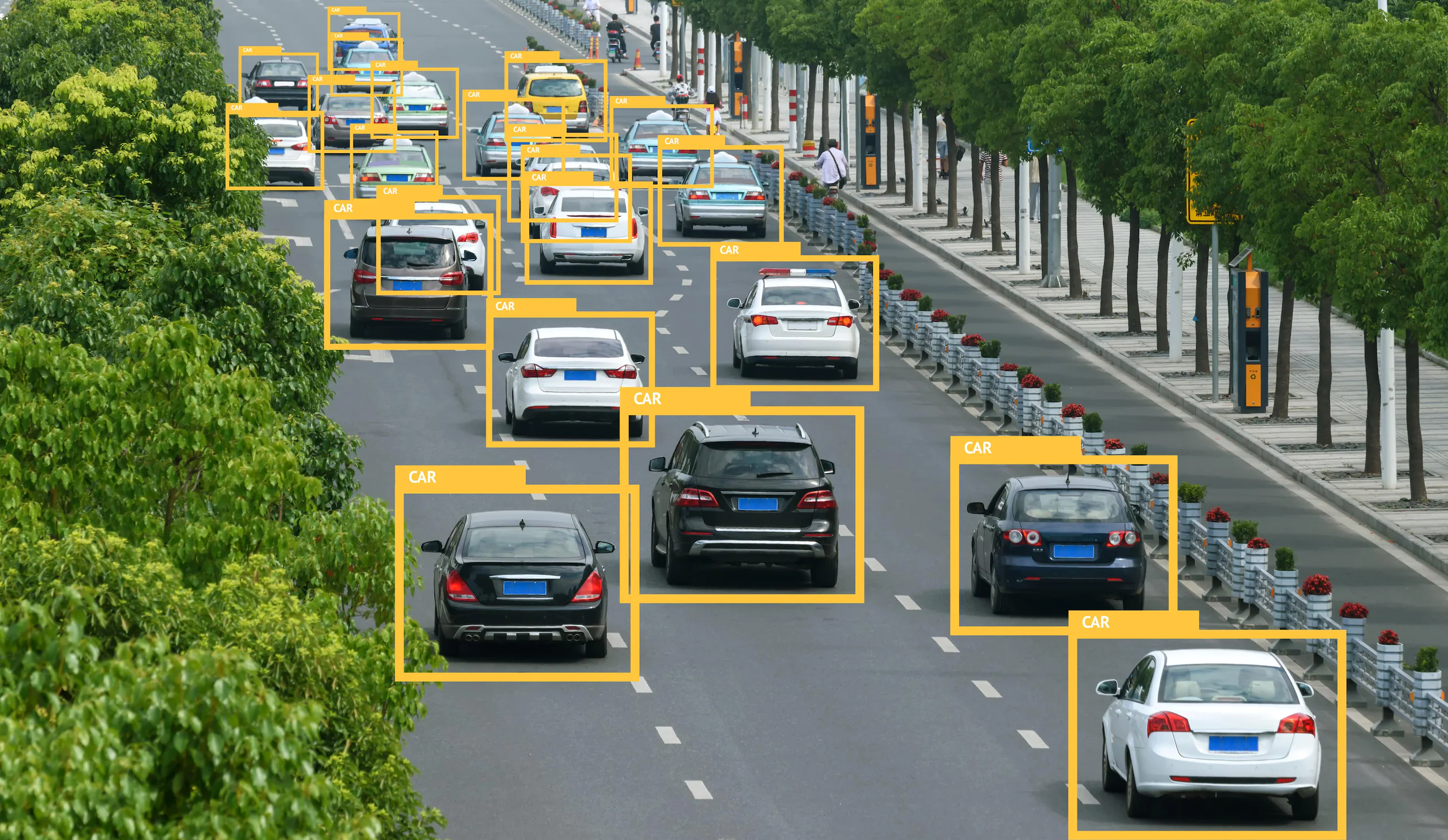

E agora o Acronis possui também o recurso de EDR de Endpoint Detection and Response, ou seja, Detecção e Resposta de Endpoint.

O EDR dá todas as ferramentas para que, mesmo se ocorrer uma invasão, seja possível para a equipe de segurança identificar, isolar e remediar a ameaça do endpoint comprometido, procurar por outras infecções na rede e resolver o problema.

Todas a gestão do antivírus, o nível de compliance do ambiente, o monitoramento e o apoio na resposta de incidentes. Com a investigação de IoC (Indícios de Comprometimentos) pode ser todo realizado pelo Grupo Vega como serviço do SOC para nossos clientes.

Proteção Contra Vazamento de Dados

A proteção contra vazamento de dados as vezes passa uma visão enganosa de simplicidade.

O Acronis é capaz de controlar todo o uso de dispositivos USB, grande via de vazamento de informações.

Mas proteção contra vazamento de dados não consiste só nisso. Uma solução nesse sentido deve ser capaz de identificar dados sensíveis, como número de cartão, CPF, data de nascimento etc.

E o Acronis possui esses recursos para proteção dos dados dos seus clientes através de recursos verdadeiramente de DLP.

O Acronis cria regras automáticas, monitora e protege a cópia de dados pela rede e dispositivos removíveis. Ele faz a análise do conteúdo e contexto e possui controles corretivos e preventivos.

O produto possui recursos de validação, definição de exceções e justificativas aprovadas para processos que não foram detectados como legítimos.

Suporte a regulamentações internacionais e criação de regras personalizadas. As regras automatizadas utilizam de Machine Learning para aprendizagem do contexto de trabalho de seus endpoints.

Além disso, toda a equipe do Grupo Vega monitora o ambiente e estará disponível para abertura de chamado para solicitação de informação, validação, busca de autorização e liberação da transmissão de dados, com imparcialidade e rapidez.

Disaster Recovery

O Disaster Recovery do Acronis é simples e funcional. A arquitetura sincroniza os dados com a nuvem Acronis, atualiza os arquivos de configuração e coloca o ambiente no ar em alguns poucos cliques.

Não é necessário fazer investimento inicial, ou com a compra de ativos.

Os dados de disaster recovery, quando em modo de sincronismo, tem um custo que é uma fração do backup na nuvem.

Com o Acronis Disaster Recovery os recursos computacionais ficam pré-alocados, garantindo uma ativação rápida do ambiente.

Ideal para se recuperar de um ataque massivo de ransomware, DDoS ou falha catastrófica do Data Center.

Os testes de recovery são simples com o teste de failover automatizado. O produto possui conexão com a VPN sobre a nuvem, mas funciona também sem VPN. Ele possui DNS personalizado e runbooks que simplificam e aceleram o failover de múltiplas máquinas.

O time de especialistas do SOC do Grupo Vega monitora todo o ambiente, apoiam durante os testes periódicos e podem ser corresponsáveis ou ter participação ativa em caso de recuperação de desastre real: você não estará sozinho no momento que mais precisar!

Grupo Vega e Acronis

Qualquer empresa que apostar no Grupo Vega e na Acronis como seu novo aliado de cybersecurity sairá na frente das ameaças do mundo cibernético e estarão um paço a frente de seus concorrentes em segurança.

Conheça mais sobre nossas soluções de segurança cibernética, consultoria e oferta de segurança como serviço em nossa página da VEGA SAFE.

Descubra o que nosso SNOC e MSP pode fazer para sua empresa, em caso de resposta a incidentes, administração de equipamentos e monitoração em tempo real.